Как опытный геймер, я видел темную сторону конкурентных игр — мошенников, которые используют DMA (прямой доступ к памяти) и другие неэтичные методы для получения несправедливого преимущества. Недавний всплеск подобных читов бросил тень на сообщество, поставив под угрозу саму суть честной игры.

Купил новый скин за 2400 очков. Умер в первой же катке.

Зато красиво. В нашем канале как раз собираются такие же ценители моды. А еще мы обсуждаем, почему в тебя всегда попадают, а ты — нет.

Проверить сетевой кодВ обширной сфере цифровых соревновательных игр крайне важно поддерживать честность сообщества игроков. Несмотря на постоянные усилия, недобросовестные игроки постоянно находят способы обойти защиту онлайн-игр различными способами, среди которых DMA (прямой доступ к памяти) выделяется как недорогой и высокоэффективный метод мошенничества.

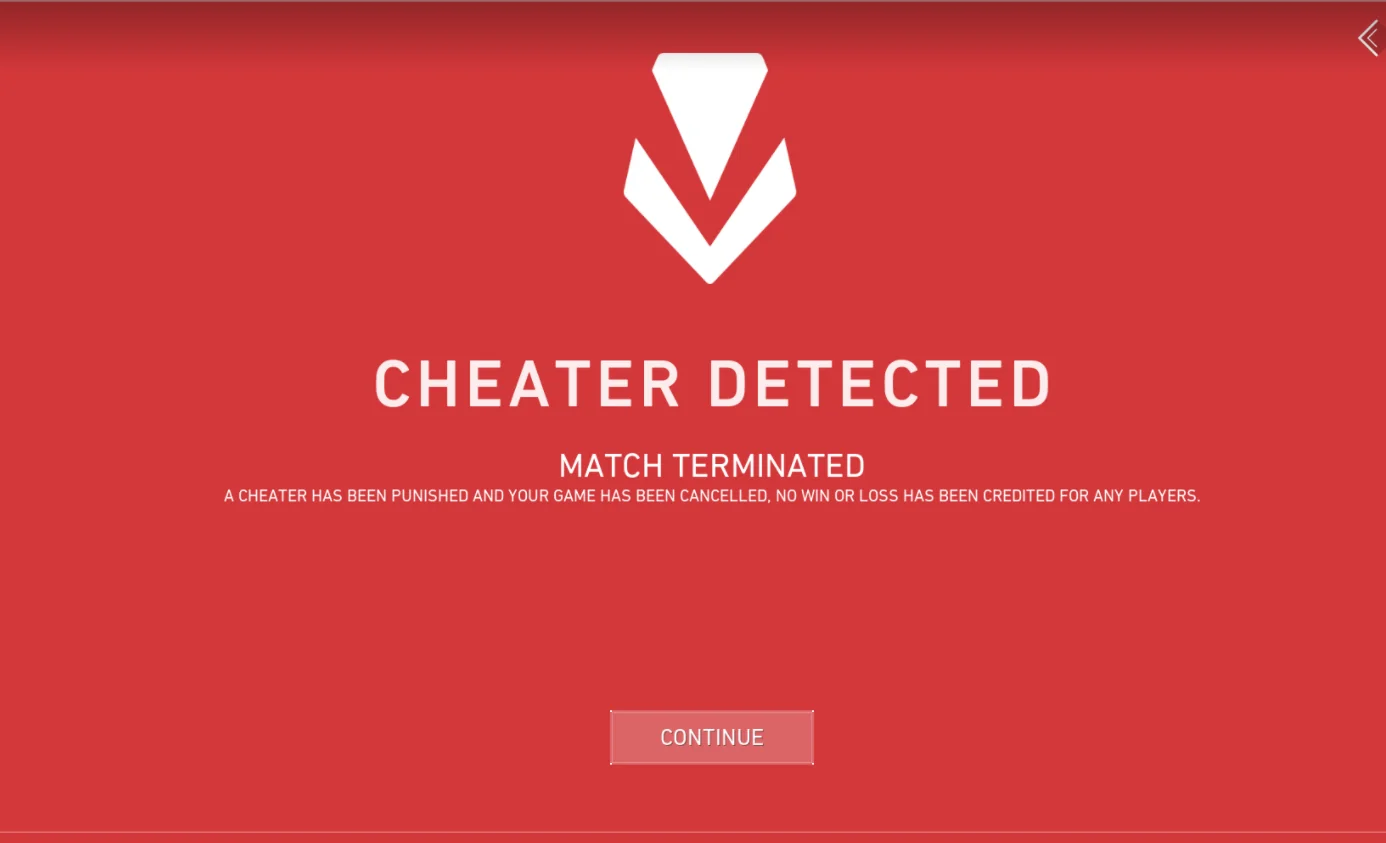

Проще говоря, античит-система Valorant под названием Vanguard работает на базовом уровне вашего устройства и отслеживает любые подозрительные действия, которые могут указывать на мошенничество. Этот метод предполагает доступ к данным с вашего компьютера, что вызывает у некоторых пользователей беспокойство по поводу конфиденциальности. Однако другие считают, что это важно для обеспечения честной игры.

Война между создателями читов и разработчиками античитов

В нынешней игровой среде конкурентные сообщества столкнулись с надвигающейся опасностью. Основными источниками этой опасности являются читы DMA и AI. Читы DMA (прямой доступ к памяти) являются наиболее распространенным средством обхода безопасности игры, обеспечивая несанкционированный доступ к памяти игры через любое USB-устройство, что затрудняет обнаружение.

Ник Петерсон, главный разработчик программного обеспечения по борьбе с читами в Riot, и Филип Коскинас, директор и руководитель отдела по борьбе с читами, обсуждают свои стратегии борьбы с угрозами прямого доступа к памяти (DMA) в своих играх. По словам Петерсона:

Как опытный геймер, я могу вам сказать, что устройства DMA (прямой доступ к памяти) искусно замаскированы под обычные аппаратные компоненты, такие как сетевые карты, хост-контроллеры USB или даже звуковые карты. Однако их истинное намерение — тайно получить доступ к памяти вашей системы, не вызывая подозрений.

Студии могут использовать несколько разных подходов, чтобы затруднить использование DMA в онлайн-играх. Наш проект в Riot мы медленно внедряем уже несколько лет.

Для них крайне важно хранить молчание о своих конкретных стратегиях борьбы с мошенничеством, поскольку сохранение секретности имеет важное значение в продолжающейся борьбе с создателями читов и теми, кто разрабатывает контрмеры.

Античит — растущая индустрия

Как заядлый геймер, я заметил, как с годами мошенничество в видеоиграх становится все более изощренным. Речь идет уже не просто о простом взломе кода или модификации приложений; теперь у нас есть читы DMA (прямой доступ к памяти), которые представляют серьезную угрозу для оборудования, и читы на основе искусственного интеллекта, которые могут перехитрить даже самые продвинутые игровые движки.

Как заядлый геймер, я заметил, что Riot Games сделала смелый шаг вперед в борьбе с читерами с помощью своей последней стратегии. Вместо того, чтобы просто полагаться на программные решения, они реализуют безопасность на аппаратном уровне посредством требования интегрированного блока управления выходной памятью (IOMMU). Хотя это еще не является стандартной практикой в игровой индустрии, я считаю, что это может существенно сместить баланс в нашу пользу.

Индустрия еще не совсем готова к такому.

IOMMU, или блок управления памятью ввода-вывода, представляет собой аппаратный метод, который позволяет операционной системе контролировать доступ к памяти для устройств ввода-вывода (I/O). Проще говоря, он действует как посредник между ЦП и устройствами ввода-вывода, более эффективно управляя их взаимодействием с системной памятью.

IOMMU (блок управления памятью ввода-вывода) ограничивает возможность устройства изменять память или напрямую обращаться к ней, тем самым защищая от несанкционированного вмешательства и манипуляций со стороны потенциальных угроз. Сочетание технологии IOMMU и античит-программного обеспечения эффективно повышает безопасность оборудования, особенно против угроз, использующих прямой доступ к памяти.

Смотрите также

- Сериал «В погоне за нефритом» на Netflix: Дата выхода, путеводитель по эпизодам, актёрский состав и всё, что вам нужно знать

- Все изменения Dragonborn в «Руководстве игрока 2024 года» в DND

- Прохождение экзотической миссии Encore — Destiny 2: Echoes

- Все предпочтения подарков в Chrono Ark

- Где добывать ржавые аптечки в Arc Raiders

- Рост и вес Алана Ричсона по сравнению с Джеком Ричером в реальной жизни

- Прохождение Full Night Two для Five Nights At Freddy’s: Into The Pit

- Лучшие моды для Age Of Mythology

- 7 Секретов о жене Николаса Хоулта — Брайане Холли

- Эйитиро Ода, Гэге Акутами, Ёсихиро Тогаши и еще 34 мангака, замешанные в скандальном споре о Руруни Кеншине

2024-06-16 16:02